PF ainda investiga ataques hacker e ‘megavazamento’ de dados um ano depois

A venda de dados pessoais de 223 milhões de brasileiros na internet–, ocorrido há cerca de um ano, ainda estão sem resposta

O balanço das investigações de ciberataques decepciona. Os principais ataques hacker a órgãos do governo durante a pandemia e a investigação sobre o caso do “megavazamento” – a venda de dados pessoais de 223 milhões de brasileiros na internet–, ocorrido há cerca de um ano, ainda estão sem resposta.

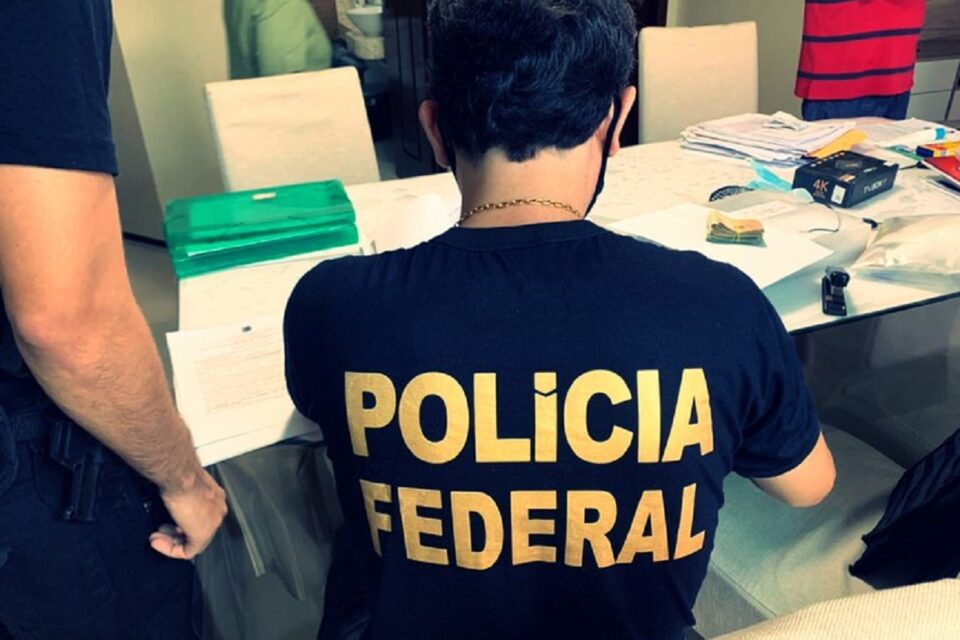

Entres as ofensivas cibernéticas mais recentes, a PF (Polícia Federal) investiga o sequestro de dados do STJ (Superior Tribunal de Justiça) e o vazamento do TSE (Tribunal Superior Eleitoral), ambos em novembro de 2020, o chamado megavazamento, denunciado em janeiro de 2021 pela empresa de segurança Psafe, e as invasões a sistemas do Ministério da Saúde e outros órgãos, em dezembro.

Até agora, foram presas ao menos quatro pessoas (sendo duas liberadas) relacionadas aos casos de TSE e da venda de pacotes de dados na internet, mas nenhuma ação efetiva sobre a segurança das informações pessoais dos cidadãos, em especial no setor público.

A ANPD (Autoridade Nacional de Proteção de Dados), responsável por fiscalizar o cumprimento de empresas e órgãos públicos à lei de proteção de dados pessoais, diz aguardar respostas do Ministério da Saúde e relatórios da PF na maioria dos casos.

Estruturada no fim de 2020, a autoridade estava originalmente designada para ser uma autarquia independente, mas ficou ligada à Casa Civil. Os diretores foram nomeados pelo presidente Jair Bolsonaro (PL).

A lei determina as informações dos titulares sejam protegidas do ponto de vista técnico, com segurança digital em sistemas e páginas da internet, e do contratual: dados não podem ser compartilhados com outras empresas ou órgãos sem transparência ou consentimento do cidadão, por exemplo.

“No caso do Ministério da Saúde, estamos atuando para que se dê um retorno à sociedade, aguardamos respostas sobre quem é o encarregado [dos dados], como é a questão de criptografia, entre outras. No meu entender, procedimentos de governança têm que ser revistos, assim como políticas de senha. O vazamento às vezes é de dentro da empresa”, diz Waldemar Gonçalves Ortunho, diretor-presidente da ANPD.

A venda de informações pessoais se intensificou após o megavazamento, que ocorreu há um ano, e a comercialização de acesso a banco de dados é prática recorrente, como mostrou recente reportagem do jornal Folha de S.Paulo.

Em janeiro de 2021, a empresa PSafe divulgou que dados como CPFs, endereços e outras informações de 223 milhões de brasileiros, portanto incluindo pessoas mortas, estavam sendo comercializadas em fóruns da internet. Embora a venda de informações seja comum, o que espantou os especialistas à época foi a quantidade de informações dos arquivos.

Ainda que várias empresas tenham surgidos como suspeitas, a hipótese mais forte é que os dados tenham sido agregados ao longo de vários anos e por diversas fontes, não apenas uma.

Até o nome de “megavazamento” é contestado na comunidade de segurança digital, já pressupõe que tenha saído de apenas uma origem. A hipótese de que seja apenas uma fonte, entretanto, ainda não foi descartada.

“As investigações estão avançadas, chegaram em um nome em Uberlândia (MG), tiveram apreensão de 4 terabytes de dados, que são investigados, mas não teve nada concluído até o momento”, diz Ortunho.

Ele refere-se à prisão de um hacker conhecido como VandaTheGod, com histórico de invasões reconhecido no mundo do cibercrime.

Ele e outro suspeito, que depois foi liberado, tiveram prisão preventiva decretada pelo ministro do Supremo Alexandre de Moraes por atuações pregressas.

VandaTheGod chegou a escrever em uma rede social, antes de ser preso, que a origem do megavazamento não era o Serasa (uma das empresas questionadas à época e que não verificou nenhum incidente em seus sistemas), mas outra empresa privada e ligada ao governo.

O caso do STJ, em novembro de 2020, também está sem desfecho. Os sistemas do tribunal foram alvo de ransomware, sequestro de dados por criptografia e liberação mediante pagamento de resgate.

Esse foi um dos crimes digitais com maior crescimento em 2021, conforme relatórios de empresas de segurança. Entraram na mira empresas como JBS, nos Estados Unidos, que pagou US$ 11 milhões (R$ 62 milhões) a criminosos, e Renner e Embraer, no Brasil.

Na ocasião do Judiciário, ministros e servidores não conseguiram acessar seus emails e arquivos. Os sistemas foram recuperados apenas dez dias depois. Na época, a suspeita girava em torno de um CNPJ estrangeiro.

No mesmo mês do STJ, o TSE foi alvo de vazamento. Os dados, no entanto, eram antigos. A polícia cumpriu mandados de busca e apreensão em São Paulo e Minas Gerais, além de um mandado de prisão. Um hacker foi preso em Portugal e atua sob o codinome Zambrius.

Os suspeitos do Brasil foram soltos pela polícia e não teriam envolvimento direto com o vazamento, sendo apenas mencionados em uma amostra.

Mesmo que as investigações culminem em prisões, o setor público demonstrou vulnerabilidade em seus sistemas, governança frágil ou inexistente para o tratamento de dados e pouco retorno à sociedade, segundo o advogado Danilo Doneda, membro do conselho nacional de proteção de dados da ANPD.

“São tragédias anunciadas. Ao rapidamente culpar hackers, lavamos as mãos sobre a própria responsabilidade do setor público. Os sistemas são invadidos, mas não deveriam ser”, afirma.

Para Ortunho, o Brasil precisa de um “novo órgão de tratamento de incidentes, que deve ser bem pensado, com muita tecnologia e pessoal treinado, para que se detecte logo”. Além da PF na área criminal, o GSI (Gabinete de Segurança Institucional) investiga cibercrimes.

Durante a pandemia, também houve hacking no TRF3 (Tribunal Regional Federal da 3ª Região), no TJ-RS (Tribunal Regional do Rio Grande do Sul), no Exército, no Senado, outros vazamentos no Ministério de Saúde, além de ofensivas menos graves a uma série de sites governamentais.

Principais ataques recentes ao setor público e empresas brasileiras

- STJ, novembro de 2020

Ataque do tipo ransomware, com sequestro de máquinas de ministros e de servidores; sistemas foram recuperados apenas dez dias depois. Dados da nuvem foram preservados; - TSE, novembro de 2020

Vazamento de dados. PF prendeu suspeitos; invasão não tem relação com segurança da urna eletrônica; - Embraer, dezembro de 2020

Ransomware; empresa não pagou resgate e dados foram vazados na internet, como contratos com outras empresas e planilhas internas com informações de funcionários; - Megavazamento, janeiro de 2021

Denunciado pela empresa PSafe, episódio foi marcado por um grande pacote de dados agregados vendido tanto da deep web (internet não indexada a motores de busca) como em fóruns de acesso simples; - TRf3, fevereiro de 2021

Invasão do sistema do tribunal para alteração de documentos visando favorecimento pessoal; uma pessoa foi presa; - TJ-RS, maio de 2021

Ransomware; foi considerado o pior incidente digital do RS, com acesso ao tribunal cessado por 24 horas. Polícia cumpriu mandado de busca e apreensão; - Laboratório Fleury, junho de 2021

Resultados de exames de clientes, via aplicativo, ficaram indisponíveis por uma semana, em meio à pandemia; - Lojas Renner, agosto de 2021

Ransomware deixou ecommerce da companhia fora do ar; clientes não puderam comprar pelo site ou aplicativo; - Ministério da Saúde e outros órgãos, dezembro de 2021

Aplicativo ConecteSUS, que emite certificado nacional de vacinação, ficou fora do ar por 13 dias; grupo reivincou ataques a Correios e outros órgãos, que foram menos afetados.

Por Paula Soprana